|

Twitter Hacken

Erklärungsbilder

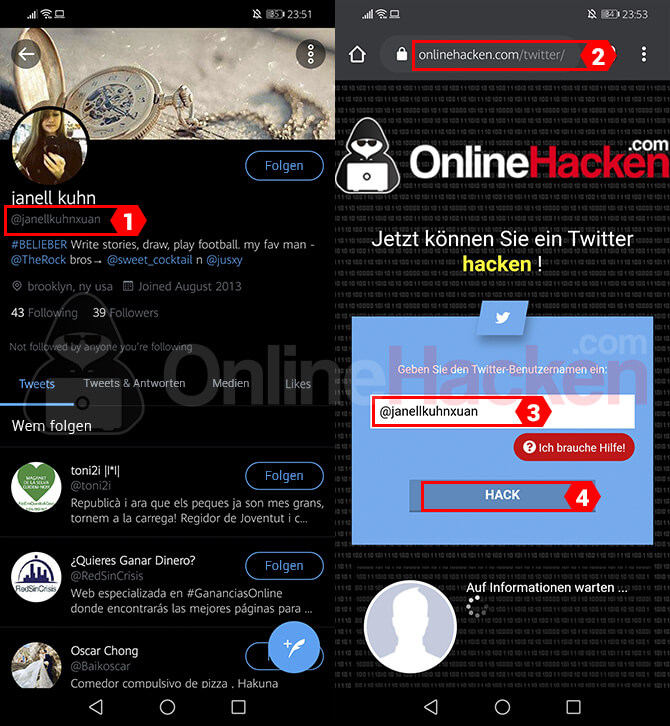

Erklärung zum Hacken von X von einem Handy aus

- Kopieren Sie den Benutzernamen Ihres Opfers

- Gehe zu https://onlinehacken.com/twitter/

- Fügen Sie den Benutzernamen Ihres Opfers in das X-Feld oder den Link des Benutzers ein

- Klicken Sie schließlich auf Hack.

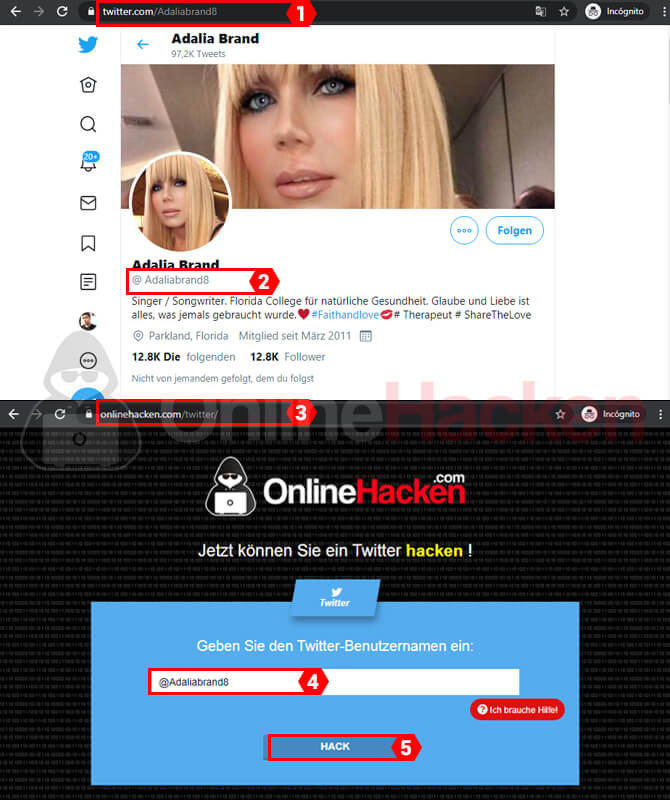

Erklärung zum Hacken von X von einem Computer aus

- Geben Sie das X Ihres Opfers in Ihrem Browser ein und kopieren Sie die URL

- Eine andere Möglichkeit besteht darin, den Benutzernamen zu kopieren

- Gehe zu https://onlinehacken.com/twitter/

- Fügen Sie den X-Benutzernamen oder -Link Ihres Opfers in das Feld ein

- Klicken Sie schließlich auf Hack.

Sie werden sich fragen Ist es möglich, X zu hacken? Dieses soziale Netzwerk spielt in der heutigen Welt eine grundlegende Rolle, da Politiker, Sportler, Prominente und normale Bürger diese Plattform häufig nutzen, um zu verschiedenen Themen von öffentlichem Interesse zu kommunizieren.

Wir halten uns immer auf dem Laufenden und ermöglichen es uns sogar, unsere Meinung ohne jede Art von Zensur zu äußern, indem wir unsere Ansichten zu verschiedenen Inhalten teilen, die im sozialen Netzwerk veröffentlicht werden.

Daher liegt es auf der Hand, dass X in den Profilen verschiedener Personen Unmengen an Informationen privat speichert, auf die viele zugreifen und sie entdecken möchten.

Wenn Sie einer von denen sind, die es wissen wollen So hacken Sie einen X-Account aus welchem Grund auch immer, dann ist dieser Artikel für Sie. Wir laden Sie ein, weiterzulesen, um die einfachsten und sichersten Methoden zum Hacken von X von anderen zu erfahren.

Beste Keylogger-Software - Wie man ein X-Konto hackt

Es ist sicherlich schwierig einen X-Account 100% anonym hacken wenn Sie nicht über bestimmte Geräte und Kenntnisse im Programmierbereich verfügen. Daher ist es am besten, keine Zeit zu verschwenden und eine der besten Optionen zu verwenden, um diese Aktion durchzuführen, und zwar durch eine spezielle Hacking-Software namens Keylogger.

Wie funktioniert ein Keylogger?

Es ist sehr einfach, Sie müssen nur ein Programm von installieren Keylogger direkt auf dem Computer oder Mobilgerät der Person, die Sie hacken möchten, und lassen Sie sie die ganze Arbeit für Sie erledigen.

Ein Keylogger zeichnet in Ihrem System alle Tastenanschläge auf dem Bildschirm oder der Tastatur des Geräts des Opfers auf und erkennt so die möglichen Passwörter seiner sozialen Netzwerke, sodass Sie problemlos darauf zugreifen können.

Einige beliebte Keylogger

Unter einigen der Keyloggers más populares y eficientes se encuentran:

ethicalkeylogger.blogspot.com

Es ist eine unglaubliche Überwachungs-Malware, mit der es möglich ist, alle durchgeführten Aktionen direkt von jedem Computer oder mobilen Gerät aus aufzuzeichnen.

Es ist ein Tool, das mit einer Vielzahl von Betriebssystemen kompatibel ist, darunter iOS, Android, BlackBerry und Symbian, wodurch Ihre Möglichkeiten zum Hacken erweitert werden.

Es hat ein neues Design, das es jedem, unabhängig von seinem Technologiewissen, ermöglicht, es einfach zu verwenden, ohne entdeckt zu werden.

Mspy

Es ist ein leistungsstarkes System, mit dem Sie Daten über die Verwendung eines PCs oder Smartphones sammeln können, sodass Sie alle Aktionen sehen können, die vom gehackten Gerät ausgeführt werden. Es ist mit Android- und iOS-Betriebssystemen kompatibel und funktioniert versteckt, erfordert jedoch Jailbreak und Root, um erweiterte Funktionen nutzen zu können.

Social Password Decryptor – X vom Webbrowser hacken

Social Password Decryptor eEs ist ein kostenloses Programm für Windows, mit dem Sie alle versteckten Daten finden und wiederherstellen können, die in den Webbrowsern eines beliebigen Geräts gespeichert sind, und Ihnen so helfen, nicht nur das Passwort für X, sondern auch für jedes soziale Netzwerk zu beschreiben.

Um es zu verwenden, müssen Sie nur die folgenden Schritte ausführen:

- Rufen Sie die Social Password Decryptor-Website auf, klicken Sie auf Download und laden Sie die Datei auf Ihren Computer herunter.

- Die Datei liegt im Zip-Format vor, Sie müssen sie also entpacken und die Installation starten.

- Sobald die Installation abgeschlossen ist, starten Sie das Programm und klicken Sie auf die Schaltfläche Start Recovery in der oberen rechten Ecke.

- Warten Sie, bis der Scan abgeschlossen ist, und am Ende können Sie in einer Reihe von Spalten die Daten zu Ihrem Konto aller sozialen Netzwerke sehen, die sie vom gehackten Gerät mit ihren Passwörtern verwenden.

X ohne Programme hacken

Auch wenn die Optionen für einen X-Account hacken oben vorgestellten sind wirklich effizient, es gibt eine Methode, um dieses soziale Netzwerk zu verletzen, ohne Programme zu verwenden, und zwar über Seiten zu komplett online hacken.

Es gibt viele Optionen, die Sie beim Surfen im Internet finden können, die jedoch alle auf die gleiche Weise funktionieren, indem Sie die folgenden Schritte ausführen:

- Rufen Sie die Spionage-Website auf und geben Sie den Benutzernamen Ihres Opfers in das entsprechende Feld ein, um X zu hacken.

- Klicken Sie auf die Hack-Schaltfläche und das System kann das Passwort des registrierten Kontos verfolgen.

- Sobald das System die Suche nach dem Passwort abgeschlossen hat, müssen Sie zwischen einigen der Server wählen, die das Web hat.

- Verweisen Sie den Seitenlink an 5 Freunde oder füllen Sie eine Umfrage mit bestimmten Informationen aus, die die Seite verlangt.

- Sobald der vorherige Schritt abgeschlossen ist, wird das Passwort Ihres Opfers automatisch heruntergeladen, damit Sie es hacken können

Wann ist es gerechtfertigt, ein soziales Netzwerk zu hacken - X?

X ist ein soziales Netzwerk, das von Millionen von Nutzern genutzt wird, darunter Wirtschaftsunternehmen, Vertreter der Unterhaltungswelt, Politiker, Prominente und normale Leute, die zweifellos Kommunikationsgeschichten, Aufzeichnungen und persönliche Fotos speichern, die sie privat mit anderen Nutzern dieser Plattform austauschen.

Zweifellos können diese Daten für Dritte von Interesse sein, die sich fragen So hacken Sie einen X-Account. Es ist jedoch wichtig zu beachten, dass die Vertraulichkeit von Benutzerdaten von großer Bedeutung ist, unabhängig davon, ob es sich um eine berühmte Person handelt oder nicht.

Abschließend möchten wir Ihnen daher empfehlen, die Privatsphäre anderer zu respektieren und keine Risiken einzugehen. Wenn Sie die grundlegenden Sicherheitsregeln von X-Konten ignorieren, würden Sie gegen Gesetze verstoßen, die zweifellos schwerwiegende Folgen haben können.

Wir wissen jedoch, dass es viele Gründe geben kann, sich an . zu wenden X hacken, Möglicherweise müssen Sie das Passwort des vergessenen X-Kontos zurücksetzen oder das kleinste im Haushalt vor Angreifern schützen und Sie darüber informieren, was diese über dieses soziale Netzwerk beobachten und teilen.

In diesen Fällen können Sie immer einige der oben aufgeführten Optionen auf eigenes Risiko nutzen.

Reaktion:

Gefällt mir Ich liebe es Ich genieße es Es kotzt mich an Es macht mich traurig Überrascht mich